Die verborgenen IT-Kosten durch den „Read-only“-Betrieb veralteter Logistiksoftware

1. Warum alte TMS- und Zollsysteme weiterhin am Netz bleiben

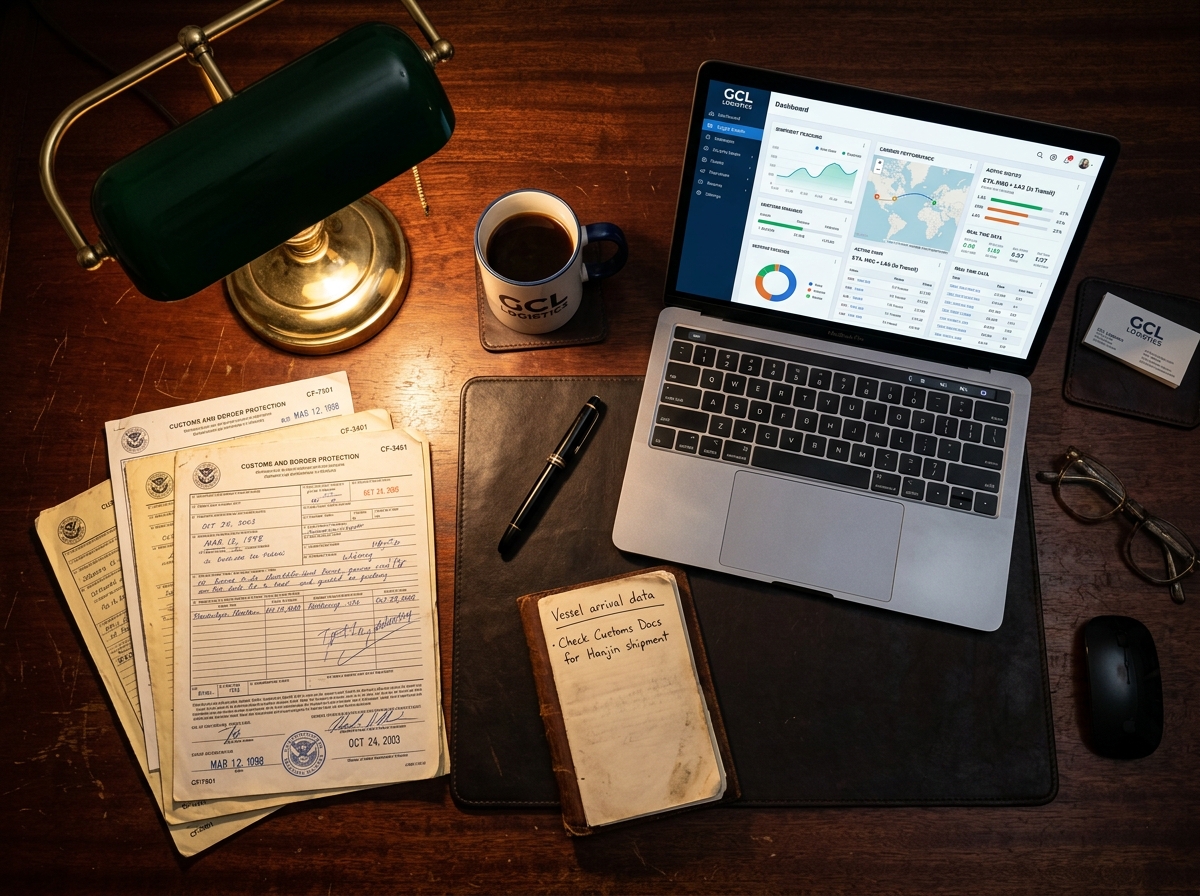

Logistikunternehmen, die ihre aktiven Arbeitsprozesse auf eine neue Enterprise Resource Planning (ERP) Plattform umstellen, belassen historische Datenbestände häufig auf den alten Servern. Die Ursache für diese technischen Altlasten liegt nicht selten in der Notwendigkeit, die Bereinigung oder Migration von Kundendaten aufgrund der strengen Aufbewahrungspflichten des Zollrechts äußerst sorgfältig anzugehen. Für steuerrechtliche Dokumente und Verzollungsdaten gilt eine strikte Aufbewahrungsfrist von sieben (in einigen Ländern bis zu zehn) Jahren. Spediteure scheuen komplexe Datenmigrationen und wählen den Weg des geringsten anfänglichen Widerstands: Das alte Transport Management System (TMS) wird pausiert und fortan nur noch mit aktiven „Read-only“- oder „View-only“-Lizenzen betrieben. Dadurch bleiben die steuerrelevanten Daten bei eventuellen behördlichen Prüfungen einsehbar, ohne dass Data Engineers das alte Archiv an das neue Datenmodell der ERP-Plattform anpassen und strukturieren müssen.

Dieses Vorgehen verwandelt ruhende Backoffice-Systeme jedoch in tickende finanzielle Zeitbomben. Während aktive Prozesse erfolgreich in die Cloud migriert werden, bleibt die leere Hülle der Legacy-Software lokal bestehen – und zehrt Monat für Monat Serverbudgets, Strom und wertvolle administrative Ressourcen auf.

Das Spannungsfeld zwischen ERP-Migration und gesetzlicher Aufbewahrungspflicht

Neue Logistikplattformen basieren auf völlig anderen Datenbankarchitekturen als die Anwendungen des vergangenen Jahrzehnts. Die Übertragung alter NCTS- oder AGS-Anmeldungen (Zollakten) erfordert spezifische Datentransformationen, bei denen IT-Architekten Felder neu zuweisen und indexieren müssen. Das automatisierte oder manuelle Überführen einer zehnjährigen Zollhistorie erfordert eine Vorbereitungszeit, die häufig im direkten Konflikt mit dem straffen Go-Live-Datum eines neuen TMS steht.

In der Praxis entscheiden Projektmanager daher oft, während der Transition lediglich die neu anlaufenden Vorgänge im neuen System zu initiieren. Das „eingefrorene“ alte Plattform fungiert ab diesem Moment als ein Tresor, der nur eine Handvoll Male pro Jahr geöffnet wird. Kein Benutzer gibt mehr neue Daten ein, das System führt keine Berechnungen durch und generiert keinen Mehrwert mehr für die tägliche Supply Chain Operation. Die gesetzliche Aufbewahrungsfrist rechtfertigt zwar formal die Existenz des Servers, doch der gewählte Ansatz des technischen Lebenserhalts treibt die monatlichen Kosten unsichtbar in die Höhe.

2. Die schleichende Explosion der Legacy-Wartungskosten

Ein schlummerndes System beansprucht dieselben fundamentalen IT-Ressourcen wie ein Produktionssystem: Lizenzen, Hosting und Arbeitsstunden. Sobald der Softwarehersteller den Status „End-of-Life“ (EOL) ausruft, erlöschen die regulären Supportverträge. Ab diesem Zeitpunkt berechnen die Anbieter deutlich höhere Tarife, um noch gelegentlichen Support zu leisten oder Stabilitätspatches auszurollen. Physische Server oder abgegrenzte Cloud-Umgebungen verbrauchen ununterbrochen Speicherkapazitäten und Strom. Interne Netzwerkspezialisten müssen zudem jede Woche Stunden reservieren, um Firewalls zu aktualisieren, Backups zu verifizieren und Zugangsberechtigungen für ein System zu verwalten, das operativ vollkommen stillsteht.

Eine finanzielle Analyse verdeutlicht, wie schnell sich diese verborgenen Betriebskosten aufsummieren. Die Benchmark-Zahlen der Score Agency deuten darauf hin, dass die jährliche Softwarewartung in der Regel 15 bis 20 % der anfänglichen Investitionskosten verschlingt. Erkenntnisse unterstreichen zudem, dass unstrukturiertes Management diese Ausgaben noch weiter eskalieren lässt – insbesondere dann, wenn ein Hardwareaustausch oder Kompatibilitätsprobleme mit modernen Betriebssystemen auftreten.

Die verborgenen Kosten von „Read-only“-Software

- Lizenzerhöhungen (End-of-Life Strafgebühren): Hersteller entmutigen die Weiternutzung veralteter Versionen, indem sie die Preise für Read-only-Module periodisch massiv anheben.

- Serverwartung: Die für das System reservierte Kapazität auf physischen oder älteren Cloud-Servern strapaziert monatliche Budgets für die Stromversorgung und den Datenspeicherplatz.

- Verschwendete IT-Arbeitsstunden: Administratoren verbrennen wertvolle Zeit mit der Wartung und Absicherung von Plattformen ohne aktiven Mehrwert – Zeit, die dann bei der Implementierung neuer Innovationen spürbar fehlt.

Rechenbeispiel: Die TCO über einen Zeitraum von sieben Jahren

Die finanziellen Dimensionen werden deutlich, wenn man die Total Cost of Ownership (TCO) über den Pflichtzeitraum der zollrechtlichen Aufbewahrung abbildet. Ein Speditionsunternehmen steht vor der Wahl, entweder eine Applikation passiv im Netzwerk weiterzubetreiben oder ein umfassendes Daten-Extraktionsprojekt anzustoßen.

| Kostenkomponente (auf Jahresbasis) | Szenario A: Beibehaltung im Read-Only-Betrieb | Szenario B: Datenextraktion & zentrale Archivierung |

|---|---|---|

| Read-only- & Support-Lizenz | € 4.500 | € 0 |

| Server- / Cloud-Hosting | € 2.400 | € 300 (reine Datenspeicherung) |

| IT-Verwaltungsaufwand (Patching & Checks) | € 3.100 (ca. 40 Stunden) | € 0 |

| Gesamtkosten pro Jahr | € 10.000 | € 300 |

| Kumulierte TCO (7 Jahre) | € 70.000 | Einmalige Extraktion (€ 8.000) + € 2.100 = € 10.100 |

Die obige Kalkulation verdeutlicht den massiven Kapitalabfluss über die gesetzliche Aufbewahrungsfrist hinweg. Zwar garantiert die blosse Instandhaltung des Systems den gewohnten visuellen Zugriff auf die alten Eingabemasken, das dadurch entstehende Preisschild über sieben Jahre steht jedoch in keinem wirtschaftlichen Verhältnis zur kontrollierten, einmaligen Aktion einer Datenüberführung in ein zentrales Archiv oder einen Data Lake.

3. Risikomanagement: Sicherheitslücken als Kostenfalle

Abgesehen von der direkten Budgetbelastung stellt der Betrieb einer veralteten Softwareschicht ein immenses Compliance-Risiko für die Integrität des gesamten Unternehmensnetzwerks dar. Da der Support des ursprünglichen Entwicklers eingestellt ist, erhält die Applikation keine kritischen Sicherheitsupdates mehr. Ransomware-Banden und automatisierte Scanner suchen gezielt nach genau solchen verwaisten Netzwerk-Ports. Ein nur unzureichend isoliertes Legacy-TMS kann Angreifern als perfettes Sprungbrett dienen, um tief in das produktive, aktive Betriebsnetzwerk der Spedition einzudringen.

Eine aktuelle Risikoanalyse der IT-Beratung Vasco Consult (2025) warnt ausdrücklich vor fehlender Governance bei diesen „schlafenden“ Knotenpunkten. Unverwaltete Datenarchive führen im Ernstfall zu direkten DSGVO-Verstößen, wenn sensible personenbezogene Daten (etwa Privatadressen von internationalen Empfängern) abfließen oder ungesichert für nicht autorisierte Mitarbeiter einsehbar bleiben.

Schwachstellen durch fehlendes Patch-Management

Software ohne aktiven Herstellersupport wird letztlich zum offenen Scheunentor für externe Bedrohungen. Netzwerkprotokolle, die vor fünf Jahren noch als absolut sicher galten, weisen heute allgemein bekannte Schwachstellen (CVEs) auf, die von Hackern aktiv ausgenutzt werden. Netzwerkadministratoren versuchen oft, mit Notlösungen wie virtuellen Netzwerksegmentierungen (VLANs) oder zusätzlichen Firewalls gegenzusteuern. Diese zusätzlichen Sicherheitsebenen können jedoch nicht verhindern, dass die tieferliegenden Daten weiterhin höchst angreifbar bleiben. Der einzig logische und wirtschaftliche Schritt für eine bereinigte, gesunde IT-Landschaft besteht daher darin, der Bereinigung oder Migration von Kundendaten Priorität einzuräumen, damit veraltete Legacy-Systeme ein für alle Mal rechtssicher abgeschaltet werden können.